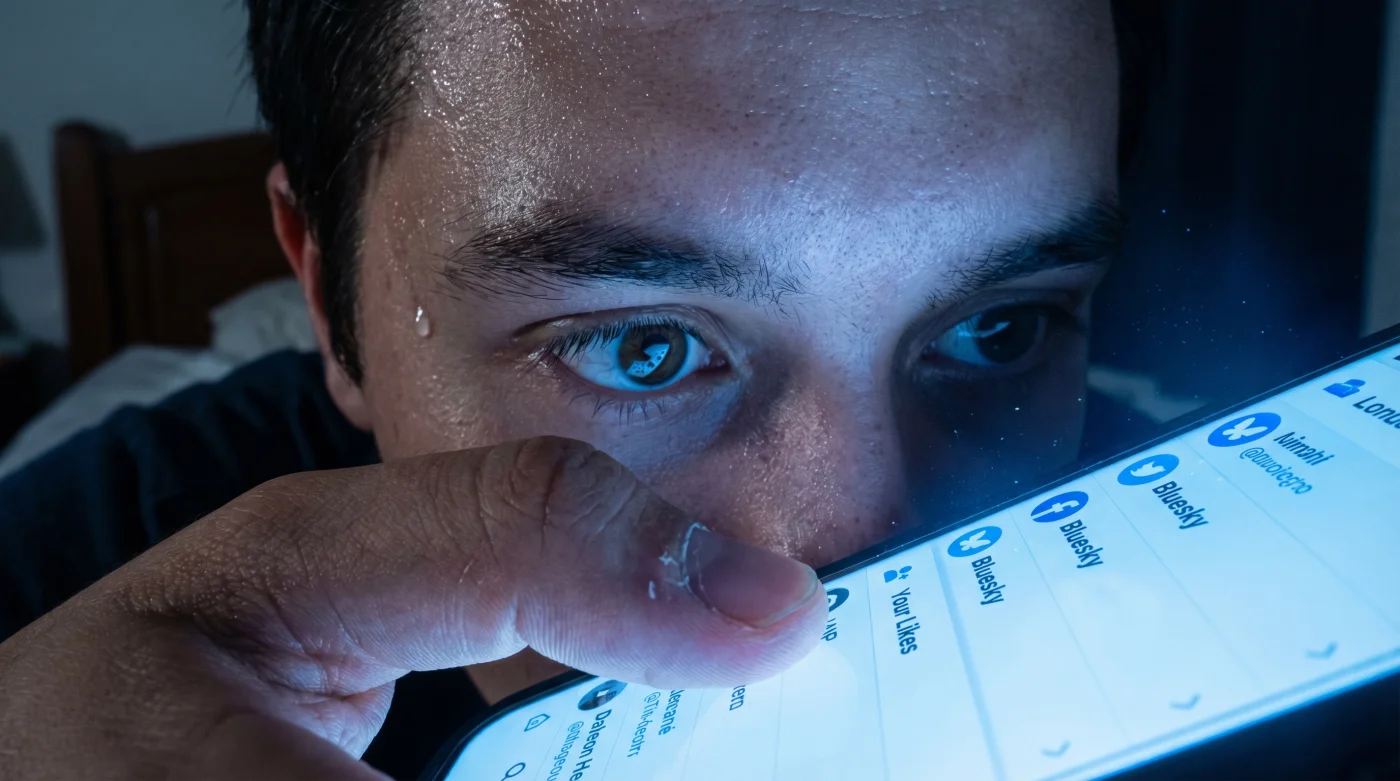

La pantalla emite ese característico resplandor azul pálido a las dos de la mañana. Tus dedos golpean el cristal frío de tu teléfono, que apenas supera los 15 °C en la madrugada, marcando corazones en publicaciones que asumes vivirán en un silencio absoluto. Bluesky se vendió ante los medios como la alternativa limpia, el refugio silencioso lejos del ruido corporativo, los anuncios invasivos y la recolección masiva de datos de otras redes hegemónicas.

Sin embargo, un mensaje de WhatsApp rompe la tranquilidad: un amigo te pregunta por qué apoyaste cierto hilo de debate polarizante. El sudor frío en la nuca confirma la grieta técnica en tu privacidad. Tu actividad no está sellada bajo siete llaves. De hecho, está siendo empaquetada y exhibida en bandejas de plata algorítmicas sin tu consentimiento explícito ni advertencias claras en la configuración inicial.

La ilusión de la plaza cerrada

Creemos que migrar a una plataforma descentralizada es como mudarnos a una casa con gruesos muros de piedra, lejos de miradas indiscretas. La realidad operativa del Protocolo AT de Bluesky se parece más a una gigantesca plaza pública rodeada de cristales transparentes. La red funciona sobre una arquitectura de datos abiertos, conocida entre los ingenieros como firehose, donde cada pequeña acción que realizas es un bloque de información totalmente visible y registrable por actores de terceros.

Los desarrolladores externos tienen acceso directo a este flujo constante de código. Los feeds algorítmicos más utilizados, como Popular with Friends o la pestaña principal de sugerencias, actúan como recolectores insaciables. Escanean cada cuenta para inyectar ese comportamiento en la cronología de otras personas. La red prioriza la transparencia técnica sobre la intimidad del usuario individual, utilizando tus interacciones para sugerir contenido a extraños. Tus pulsaciones privadas son simplemente la gasolina gratuita de la plataforma.

Cortar el flujo de datos

Aquí es donde intervenimos de forma proactiva para cerrar las cortinas digitales. Elena Rojas, analista de seguridad experta en auditar entornos federados, insiste en que la verdadera privacidad en este protocolo exige ensuciarse las manos manipulando las listas de moderación internas, no conformándose solo con los ajustes de perfil superficiales que la interfaz te muestra por mera cortesía corporativa.

- Abre la aplicación principal y dirígete al menú lateral izquierdo, ignorando las configuraciones básicas de apariencia visual o notificaciones.

- Toca en la opción de Moderación. Aquí encontrarás la verdadera sala de máquinas de tu cuenta y los filtros de contenido pesados.

- Localiza la sección específica de palabras silenciadas. Esto es determinante, porque el sistema de rastreo asocia directamente tus acciones con las palabras clave de las publicaciones originales.

- Ve a la pestaña de Feeds de tu configuración. Busca específicamente las listas Popular with Friends y aquellas creadas por programadores externos. Desliza el interruptor azul hacia la izquierda hasta dejarlo en un tono gris apagado.

- Aplica la táctica defensiva de Rojas: crea una lista de silenciamiento agresiva contra cuentas rastreadoras conocidas. Bloquear a estos bots interrumpe la lectura mecánica de tu actividad general desde la raíz algorítmica.

| El Error Común | El Ajuste Profesional | El Resultado |

|---|---|---|

| Poner la cuenta en privado visualmente | Desactivar listas de recomendaciones de terceros | Bloquea la extracción de datos cruzados |

| Solo borrar la interacción antigua | Bloquear bots de indexación masiva | Elimina tu rastro en el flujo público permanente |

| Confiar en las opciones por defecto | Configurar filtros de palabras clave | Supervisión absoluta sobre temas asociados a tu nombre |

Cuando el rastro persiste

A veces, tras aplicar todos los ajustes de seguridad, notarás con frustración que una cuenta secundaria sigue viendo tus interacciones de hace un par de días. Esto ocurre principalmente por la memoria caché de los servidores descentralizados. No entres en pánico asumiendo que tu teléfono ha sido comprometido. El sistema de bases de datos distribuidas tarda un promedio de 48 horas en purgar completamente los registros residuales, un retraso muy similar a la latencia que sufres al intentar descargar un archivo pesado desde un nodo ubicado a más de 800 km de tu ubicación física.

- Audífonos Nothing Ear arruinan su ecualización activando este modo inteligente

- Android 15 bloquea tus aplicaciones bancarias tras esta última actualización

- Aplicación CFE Contigo cobra comisiones fantasma usando este método de pago

- Netflix bloquea tu resolución 4K real por este perfil predeterminado

- Apple iPhone 18 eliminará esta función clave para ahorrar batería

- Lectores de Applesfera saturan su memoria aceptando estas notificaciones web diarias

- Nuevo iPhone 18 Pro acumula suciedad letal en sus botones laterales

- Google Pixel 9 arruina tus fotos nocturnas usando este filtro inteligente

- Banca móvil BBVA hoy acelera tu inicio borrando esta caché oculta

- Apple iPhone 18 Pro Max recalienta su procesador grabando videos cortos

Si pagaras 200 MXN mensuales por un servicio premium, exigirías la eliminación inmediata de tu huella digital. Pero en una red gratuita sustentada por la comunidad, la solución rápida de emergencia es presionar el botón de deshacer manualmente. Quitar esa interacción envía una solicitud directa de borrado al servidor central. Para los usuarios más puristas, la única garantía de silencio es utilizar un cliente de terceros basado en el Protocolo AT que omita de fábrica todas estas funciones sociales invasivas.

La soberanía de tus pulsaciones

Entender de una vez por todas cómo fluyen los bloques de datos en una arquitectura tecnológica abierta te saca de la pasividad habitual del consumidor moderno. Ya no eres un simple espectador que confía ciegamente en las notas de prensa corporativas y sus vagas promesas de un entorno completamente seguro. Al manipular los engranajes internos de moderación y limitar proactivamente tu exposición, recuperas el control táctico de tu identidad digital frente a miles de programadores anónimos.

Esta fricción mecánica inicial se convierte finalmente en una gran ventaja competitiva. Reconocer que ninguna plaza pública digital es verdaderamente invisible te obliga a auditar tus herramientas de comunicación con muchísimo mayor rigor. Esa vigilancia activa mantiene todas tus decisiones informáticas exactamente donde deben estar: bajo tu estricta supervisión local, lejos del alcance de cualquier recolector automatizado.

Preguntas Frecuentes

¿Puedo ocultar mis interacciones de forma predeterminada?

La plataforma no ofrece un botón mágico de bloqueo global debido a su diseño de código abierto. Debes desactivar manualmente los motores personalizados para limitar severamente esa visibilidad externa.¿Si desinstalo la aplicación desaparecen mis registros públicos?

Tus datos permanecen flotando en los servidores del protocolo independientemente de la memoria de tu teléfono celular. Necesitas revertir las acciones manualmente desde la interfaz web o móvil antes de irte.¿Los usuarios de otros servidores federados pueden monitorear mi actividad?

Sí, cualquier nodo conectado legítimamente a la red puede leer los bloques de datos públicos en tiempo real. Por eso es vital restringir los accesos de aplicaciones no oficiales vinculadas a tu cuenta.¿Existe alguna forma de usar la plataforma de manera cien por ciento anónima?

Solamente registrando un perfil falso sin vínculos a tu correo principal y operando permanentemente detrás de una VPN estricta. La estructura de la base de datos siempre dejará un rastro técnico forense de tus acciones.¿Por qué los creadores permiten que agentes externos hagan este rastreo?

Es la naturaleza técnica ineludible de la descentralización de servidores. Los fundadores prefieren dar libertad absoluta a los programadores antes que amurallar el ecosistema, delegando la responsabilidad de la privacidad directamente en ti.